Byla vydána verze 1.96.0 programovacího jazyka Rust (Wikipedie). Podrobnosti v poznámkách k vydání. Vyzkoušet Rust lze například na stránce Rust by Example.

Společnosti IBM a Red Hat představily Project Lightwell s investicí 5 miliard dolarů. Jedná se o důvěryhodné clearingové centrum pro bezpečnost open source softwaru a zabezpečení dodavatelských řetězců s novým AI modelem a globální skupinou více než 20 000 softwarových inženýrů. Služby centra budou dostupné prostřednictvím komerčních předplatných. Project Lightwell staví na iniciativách jako Anthropic Glasswing nebo OpenAI Trust Access for Cyber.

Open source 3D herní a simulační engine Open 3D Engine (O3DE) byl vydán v nové verzi 26.05. Podrobný přehled novinek v poznámkách k vydání.

Český stát by v budoucnu mohl provozovat vlastní alternativu ke komunikačním aplikacím typu WhatsApp, Signal, Telegram, Facebook Messenger a podobně. Cílem je zajistit bezpečnou datovou komunikaci pro stát a jeho důležité subjekty, jako jsou bezpečnostní složky, ministerstva a další organizace.

Už za týden, ve čtvrtek 4. června, se v Národní technické knihovně v pražských Dejvicích uskuteční další konference věnovaná tématům spojeným s IPv6 - Den IPv6. Program akce a registrační formulář jsou k dispozici na webu akce. Kapacita konference je omezená, proto organizátoři doporučují, aby se vážní zájemci přihlásili včas (k dnešnímu dni zbývá přibližně 30 volných míst). Konferenci Den IPv6 2026 organizují i letos společně sdružení CESNET, CZ.NIC a NIX.CZ.

Zařízení Steam Deck OLED bylo znovu naskladněno, ale vlivem rostoucích cen pamětí a úložišť má novou, vyšší cenovku. Steam Deck OLED 512 GB stojí nově 779 EUR (stál 569 EUR) a Steam Deck OLED 1 TB stojí 919 EUR (stál 679 EUR). Samotné zařízení se nijak nezměnilo a nové ceny tedy pouze odráží aktuální náklady na komponenty a další globální logistické výzvy, se kterými se potýká celá branže.

Český telekomunikační úřad zahajuje novou etapu využívání vysokofrekvenčního rádiového spektra v pásmu 26 GHz. Toto pásmo bude od 1. 7. 2026 otevřeno pro provoz moderních bezdrátových sítí, zejména sítí páté generace (5G), pevných bezdrátových přístupových sítí (FWA) a lokálních či průmyslových sítí určených například pro výrobní areály, logistická centra nebo technologické kampusy. Současně s otevřením pásma 26 GHz přistoupil ČTÚ ke zpřístupnění informací o využívání rádiových kmitočtů v tomto pásmu.

Logitech představil myš Signature Comfort Plus M850 L s polstrovanou opěrkou dlaně pro větší pohodlí a sadu s touto myší a klávesnicí s integrovanou opěrkou dlaní Signature Comfort Plus Combo MK880.

Gaël Duval se rozepsal o novinkách a plánech Murena a /e/OS. Počet uživatelů telefonů Murena a mobilního operačního systému /e/OS bez aplikací a služeb od Googlu se blíží 100 000. Ambicí je, aby se /e/OS stal třetí mobilní platformou v Evropě i na světě, s potenciálem dostat se i na PC. Blíží se vydání nové verze 4 s funkcemi zálohování a obnova, import e-mailů z Gmailu a rozpoznávání hlasu. Murena Workspace přinese videohovory, elektronický podpis a správu zařízení (MDM).

Dnes a zítra probíhá Ubuntu Summit 26.04. Na programu je řada zajímavých přednášek. Sledovat je lze na YouTube. Úvodní slovo měli Mark Shuttleworth a Jon Seager.

V minulém díle jsme si pověděli něco obecně o firewallech. Dnes se podrobněji zaměříme na zřejmě nejčastěji využívanou část a to na paketové filtry.

Paketový filtr je software, který zkoumá hlavičky paketů a podle nastavených pravidel rozhoduje, jestli je pustí dál nebo zahodí (nebo třeba rozhodne, zda bude paket routován, zda informace o něm bude zapsána do systémového logu, atd.). Filtrování probíhá na úrovni síťové vrstvy.

Firewall v Linuxu 2.4 se jmenuje NETFILTER (mimo jiné je to první "oficiální" stavový firewall v Linuxu). Je přímo součástí jádra (může být i jako modul). Pokud používáte originální jádro z vaší distribuce, tak zřejmě nebude třeba cokoliv měnit. V případě, že si jádro kompilujete sami, tak je potřeba zahrnout minimálně tohle:

Konfigurační utilita pro NETFILTER se jmenuje IPTABLES a měla by být součástí všech běžných distribucí, pokud ne tak si ji můžete stáhnout např. zde.

První generace paketového filtru se v Linuxu objevila v roce 1994, když Alan Cox portoval ipfw z BSD do jádra řady 1.1. Později se v řadě 2.0 objevil nástroj ipfwadmin. V polovině roku 1998 se v jádrech 2.2 po poměrně rozsáhlých změnách objevil program ipchains. No a nakonec se v nejnovějších jádrech řady 2.4 začal používat netfilter/iptables.

Nejdříve si řekněme podle čeho se mohou paketové filtry rozhodovat o tom, co vlastně filtrovat (netýká se jen iptables):

Obecný tvar příkazu iptables:

iptables příkaz specifikace_pravidel rozšíření

Základní pojmy:

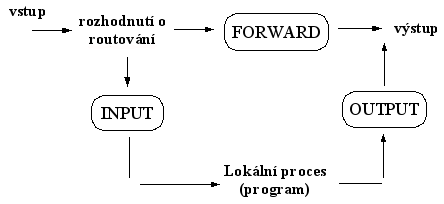

Základní ("vestavěné") chainy jsou INPUT, OUTPUT a FORWARD. Můžeme si samozřejmě vytvářet a pojmenovávat vlastní. Vestavěné, narozdíl od těch vlastních, nemůžeme smazat (můžeme vymazat pouze jejich obsah).

Další "vestavěné", které se používají při routování s NAT jsou třeba PREROUTING a POSTROUTING.

Nyní si pojďme vysvětlit, jak vlastně filtrování paketů probíhá. Pro ilustraci použijeme obrázek:

Co se tedy děje?

Jako pozn. k bodu 3 a pro zopakování si připomeňme, že forward v kernelu "zapnete" pomocí příkazu:

# echo "1" > /proc/sys/net/ipv4/ip_forward

Zde bych zmínil jeden z největších rozdílů oproti ipchains. Každý paket je porovnáván (filtrován) jen s jedním chainem, takže pokud paket patří do chainu FORWARD, je porovnán pouze s jeho pravidly. V ipchains by v tomto případě paket putoval skrz všechny chainy, což by celý skript dělalo delším, složitějším a méně přehledným.

Základní operace, které můžeme provádět s chainy:

-A (--append) přidá pravidlo na konec chainu.

# iptables -A INPUT ...

-D (--delete) smaže pravidlo z chainu, buď můžete uvést

pravidlo, které chcete vymazat, nebo číslo pozice pravidla v chainu.

# iptables -D INPUT -dport 80 -j DROP

# iptables -D INPUT 3

-P (--policy) tento příkaz nastavuje defaultní akci, která

se s paketem provede v případě, že nebude vyhovovat žádnému pravidlu.

# iptables -P INPUT DROP

-N (--new-chain) vytvoří nový chain, který si nějak

pojmenujete.

# iptables -N novy_chain

-F (--flush) pokud specifikujeme jméno chainu, pak vymaže

všechny pravidla, která jsou uvnitř, pokud ho neuvedeme, pak smaže všechny

pravidla ve všech chainech.

# iptables -F FORWARD # iptables -F

-L (--list) vypíše všechna pravidla v daném chainu.

# iptables -L INPUT

Někdy je vhodné specifikovat opak pravidla, tedy popisovat paket, který pokud pravidlu nevyhoví, tak na něj bude pravidlo aplikováno. Proto některá pravidla podporují negaci svého argumentu pomocí znaku ! (vykřičník), příklady viz. dále.

-p (--protocol) pomocí tohoto pravidla můžete specifikovat

protokol, např. TCP, UDP, ICMP nebo ALL (pro všechny protokoly), hodnota

ALL je defaultní.

# iptables -A INPUT -p TCP ...

# iptables -A INPUT -p ! ICMP ...

-s (--source) definice zdrojové adresy - může být ve formátu

jmenném i číselném, můžeme použít negaci, za IP adresou můžeme specifikovat

masku podsítě.

# iptables -A INPUT -s 192.168.2.1 ... (nebo ...

# iptables -A OUTPUT -s 192.168.1.1/24192.168.1.1/255.255.255.0 ...)

-d (--destination) opak parametru "-s", zde

určujeme cílovou adresu paketu, opět můžeme použít negaci.

# iptables -A OUTPUT -d ! 192.168.1.22 ...

-j (jump target) tento parametr slouží k nastavení "akce",

kterou s paketem chceme provést, máme následující možnosti:

Aby to nebylo pořád jen nudná teorie, můžeme si vyzkoušet jednoduchý příklad:

# iptables -A INPUT -s 127.0.0.1 -p ICMP -j DROP

Co jsme provedli? Do vstupního chainu jsme přidali pravidlo, které způsobí, že všechny pakety se zdrojovou adresou 127.0.0.1 využívající protokol ICMP, budou zahozeny. Takže pokud nyní zkusíte příkaz:

# ping 127.0.0.1

tak vám nebude fungovat (resp. on fungovat bude, ale žádného výsledku se

nedočkáte  ), což se nám nelíbí, takže pravidlo zase, třeba takto,

smažeme:

), což se nám nelíbí, takže pravidlo zase, třeba takto,

smažeme:

# iptables -D INPUT 1

Pravidla můžete zapisovat přímo na příkazový řádek (a ona budou hned

fungovat), ale po restartu se všechno ztratí. Je proto vhodné vše zapisovat

do souboru, který pak nastavíte, aby byl spustitelný a necháte jej spouštět

např. ze souboru /etc/rc.local.

V některých distribucích můžete narazit na příkazy

iptables-save a iptables-restrore, které vám

mohou pomoci s nastavováním pravidel, kdo chce nechť si přečte jejich

manuálové stránky. Mnohde jsou ještě zároveň nainstalovány starší ipchains,

které můžete klidně odinstalovat.

Firewall se většinou vytváří podle pravidla, že "co není výslovně dovoleno, je zakázáno". Lze jej samozřejmě vytvářet i opačně, tedy "co není zakázáno, je dovoleno", ale první varianta bývá většinou bezpečnější.

Pokud se budeme držet prvního pravidla, pak "firewallový skript" bychom měli začít takto:

iptables -P INPUT DROP

iptables -P FORWARD DROP

iptables -P OUTPUT DROP

Je to důležité uvést, protože defaultně jsou policy nastaveny na ACCEPT.

Tyto pakety jsou tak trošku zvláštní případ, nepřenáší data jako takové, ale používají se pro přenos diagnostických a chybových zpráv. V některých sítích jsou tyto pakety úplně blokovány (zahazovány), ale to myslím není úplně nejlepší nápad. Je dobré pouštět alespoň ty, které zajistí fungování utilit ping a traceroute, tzn.:

ICMP 3 "destination unreachable"

ICMP 0 "echo reply"

ICMP 8 "echo request"

ICMP 11 "time exceeded"

Tady se dá říci, že v běžném provozu může "méně být více". Logování všech zahozených paketů může způsobit znatelné zpomalení firewallu a docela rychle vám bude mizet místo na disku. Logování všeho je výhodné jen ze začátku než firewall odladíte, poté je můžete omezit např. takto:

# iptables -A INPUT -m limit -limit 15/h -j LOG

Ještě pro zpřehlednění (při procházení logu) můžeme přidat parametr

--log-prefix s nějakým popiskem.

Podrobnosti o analyzování logů (včetně popisu několika užitečných programů) se dozvíte v příštím díle.

Tolik tedy z dnešního dílu. Vím, že na tak malé ploše není možno paketové filtry popsat do nějakých podrobností. Pokud vás ale zaujaly, můžete pokračovat ve studiu s pomocí odkazů pod článkem.

Nástroje: Tisk bez diskuse

Tiskni

Sdílej:

![]()

![]()

![]()

![]()

![]()

![]()