Apple na své vývojářské konferenci WWDC26 (Worldwide Developers Conference, keynote) představil řadu novinek. Vypíchnout lze novou generaci Apple Intelligence a zbrusu novou Siri, která dostala název Siri AI. Kvůli Aktu o digitálních trzích (DMA) však funkce Siri AI nebudou v systémech iOS 27 a iPadOS 27 k dispozici uživatelům v Evropské unii.

Byla vydána nová verze 1.18.0 distribučního frameworku Flatpak (Wikipedie), tj. technologie umožňující distribuovat aplikace v podobě jednoho instalačního souboru na různé linuxové distribuce a jejich různá vydání. Přehled novinek na GitHubu. Vypíchnout lze podporu rozhraní /dev/kfd pro výpočty na kartách AMD (AMDKFD).

aMule (Wikipedie), tj. multiplatformní klient pro peer-to-peer sdílení souborů pro sítě eD2k and Kademlia, byl po více než pěti letech od vydání poslední verze 2.3.3, vydán v nové major verzi 3.0.0 (GitHub). S novou webovou stránkou a dokumentací.

Byly vyhlášeni vítězové a zveřejněny vítězné zdrojové kódy (YouTube, GitHub) již 29. ročníku soutěže International Obfuscated C Code Contest (IOCCC), tj. soutěže o nejnepřehlednější (nejobfuskovanější) zdrojový kód v jazyce C.

Evropská komise předložila evropský balíček pro technologickou suverenitu, tedy soubor opatření, která mají posílit kapacity EU v oblasti polovodičů, umělé inteligence, cloudu a open source. To Evropě pomůže stát se lídrem v oblasti umělé inteligence, posílit její digitální autonomii a vytvářet podmínky pro udržitelnější digitální budoucnost.

OpenCV (Open Source Computer Vision, Wikipedie), tj. open source multiplatformní knihovna pro zpracování obrazu a počítačové vidění, byla vydána v nové major verzi 5.

Byla vydána nová verze 9.7 multiplatformní digitální pracovní stanice pro práci s audiem (DAW) Ardour. Přehled novinek, vylepšení a oprav v poznámkách k vydání.

Vývojáři webového prohlížeče Ladybird dnes oznámili, že mění způsob vývoje. S blížícím se vydáním alfa verze přestávají přijímat veřejné pull requesty. Všechny otevřené veřejné pull requesty budou uzavřeny. Tým nedokáže garantovat bezpečnost AI generovaných pull requestů.

OpenLogi (GitHub) je open source náhrada aplikace Logi Options+ pro přizpůsobení myší od společnosti Logitech. Zatím běží pouze na macOS.

Na čem pracují vývojáři webového prohlížeče Ladybird (GitHub)? Byl publikován přehled vývoje za květen (YouTube).

Nadešel čas seznámit se s dalšími dvěma direktivami primárního

konfiguračního souboru – permit-access a

deny-access – které, jak již názvy napovídají, povolují

nebo naopak zakazují přístup. Obě direktivy mají stejné parametry

– zdrojovou a (nepovinnou) cílovou adresu. Ty se

zadávají číselně nebo pomocí doménového jména, nepovinná maska

(jakožto počet bitů) následuje za lomítkem. Nuže mějme příklad:

permit-access 192.168.0.0/24 deny-access 192.168.0.7 www.zakazane-ovoce.cz

Privoxy čte konfiguraci následovně: komukoliv z domácí sítě (tj. v podsíti 192.168.0.x) je povolen přístup kamkoliv (chybějící cílová adresa značí žádné omezení), výjimkou je počítač s IP adresou 192.168.0.7, který má zakázaný přístup na web www.zakazane-ovoce.cz. Jiný příklad:

permit-access 10.0.0.0/8 deny-access 10.1.0.0/16 permit-access 10.1.2.0/24 permit-access 10.1.2.64/26 www.muni.cz/16 deny-access 10.1.2.100 www.muni.cz

Komukoliv z privátní sítě třídy A (10.x.x.x) je povolen přístup kamkoliv s výjimkou podsítě třídy B (10.1.x.x), odkud je naopak zamezen přístup kamkoliv. Zde však platí další výjimka pro podsíť třídy C (10.1.2.x), odkud je opět povolen přístup kamkoliv, pouze v 26bitové podsíti (10.1.2.64–127) je přístup povolen pouze do sítě třídy B, ve které se nachází server www.muni.cz (což v reálu znamená libovolný počítač v doméně Masarykovy univerzity). I zde však platí ještě jedna výjimka – počítač s IP 10.1.2.100 může přistupovat k libovolnému počítači MU s výjimkou univerzitního webového serveru.

Tento vyumělkovaný příklad demonstruje možnost vícenásobného

používání direktiv permit-access a deny-access a

zároveň ukazuje způsob jejich vyhodnocování: Dokud není žádná

direktiva řízení přístupu použita, je přístup k proxy-serveru omezen

pouze parametrem listen-address. V případě použití (byť

jediné) direktivy řízení přístupu je náhle vše zakázáno a Privoxy

komunikuje pouze s těmi klienty, jejichž adresa vyhovuje alespoň jednomu

pravidlu permit-access a zároveň již nevyhovuje žádnému

následujícímu pravidlu deny-access (jinými slovy poslední

shoda vyhrává).

Potěšující je, že změny v řízení přístupu lze aplikovat za

běhu Privoxy, bez restartu programu. Díky tomu jsem mohl v naší

instituci připravit

proxy-server, který obslouží jen autentizované klienty. Uživatelé zadají

své přihlašovací údaje na zabezpečené webové stránce, ty jsou

ověřeny vůči LDAP-serveru a v kladném případě je přidán do

konfiguračního souboru Privoxy řádek permit-access

s uživatelovou IP adresou. Od tohoto okamžiku mohou uživatelé začít

proxy-server využívat.

Vybrané požadavky klienta lze v Privoxy též přesměrovat nadřazenému

proxy-serveru, který se může starat o kešování stránek, skrývání

identity uživatele či prostě jen o přístup k Internetu. Směrování

požadavků lze v základním konfiguračním souboru definovat direktivou

forward:

forward / anon-proxy.example.org:8080 forward :443 .

Příklad zkopírovaný z dokumentace snad nemůže být názornější – prvním parametrem je vzorek cíle, na který se má směrování uplatnit, druhým pak adresa a port nadřazeného proxy-serveru – tečka značí přímé připojení k požadovanému serveru.

Vícenásobné použití volby forward je povoleno s tím, že

poslední shoda vyhrává, proto dle uvedeného příkladu budou všechny

požadavky směrovány na anonymizující proxy-server s výjimkou

zabezpečených spojení (SSL na standardním portu 443), které jsou

směrovány přímo. Pro úplnost – pro směrování požadavků přes

SOCKS-proxy lze použít direktivy forward-socks4 a

forward-socks4a, podrobnosti viz dokumentace.

K řízení přístupu a směrování požadavků v Privoxy je vhodné poznamenat následující:

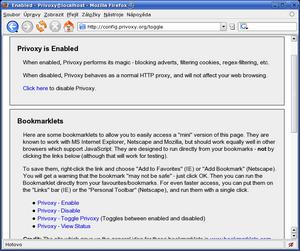

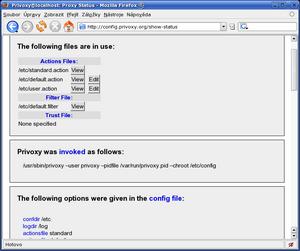

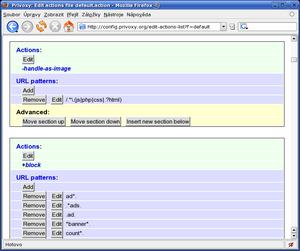

Jak již bylo řečeno, Privoxy volitelně disponuje webovým rozhraním pro uživatelsky pohodlnější konfiguraci. Rozhraní je přístupné na adrese config.privoxy.org (též lze použít zkratku p.p) a globálně umožňuje následující úkony:

Vypínání provádění akcí a editace konfiguračních souborů přes

webové rozhraní nemusí být žádoucí v případě, že Privoxy neslouží

jako osobní proxy-server jen jednomu uživateli. Proto lze v hlavním konfiguračním souboru nastavením parametrů enable-remote-toggle a enable-edit-actions na nulu tyto funkce vypnout, případně Privoxy kompilovat s volbami --disable-toggle a --disable-editor.

Webové rozhraní nejde vypnout (respektive nevypátral jsem jak),

nicméně je možné jej sprovodit ze světa hrubou silou – smazat.

V adresáři specifikovaném direktivou confdir se nachází

podadresář templates obsahující desítky šablon webových

stránek, které se používají jak pro webovou administraci (výchozí je

šablona default), tak pro generování chybových stránek při

přístupu na blokovanou (šablona blocked) či nedůvěryhodnou

(šablona untrusted) stránku apod. Při nahlédnutí do

zdrojových textů si lze ověřit, že se jedná o HTML doplněné

o speciální makra a proměnné, které jsou v šablonách dobře

zdokumentovány. Nic nám tedy nebrání v úpravách, šablony si můžeme

lokalizovat, přizpůsobit jejich vzhled atd.

Se šablonami také souvisí doposud nezmíněné volby základního konfiguračního souboru:

user-manualtrust-info-urladmin-addressproxy-info-urlTímto je téma Privoxy prakticky vyčerpáno. Více informací lze najít v dobře dokumentovaných konfiguračních souborech a pak samozřejmě na webových stránkách tohoto proxy-serveru – www.privoxy.org.

Nástroje: Tisk bez diskuse

Tiskni

Sdílej:

![]()

![]()

![]()

![]()

![]()

![]()

:8118, ale je nutné určit celou adresu [::]:8118.