Byla vydána (𝕏) nová major verze 17 softwarového nástroje s webovým rozhraním umožňujícího spolupráci na zdrojových kódech GitLab (Wikipedie). Představení nových vlastností i s náhledy a videi v oficiálním oznámení.

Sovereign Tech Fund, tj. program financování otevřeného softwaru německým ministerstvem hospodářství a ochrany klimatu, podpoří vývoj FFmpeg částkou 157 580 eur. V listopadu loňského roku podpořil GNOME částkou 1 milion eur.

24. září 2024 budou zveřejněny zdrojové kódy přehrávače Winamp.

Google Chrome 125 byl prohlášen za stabilní. Nejnovější stabilní verze 125.0.6422.60 přináší řadu oprav a vylepšení (YouTube). Podrobný přehled v poznámkách k vydání. Opraveno bylo 9 bezpečnostních chyb. Vylepšeny byly také nástroje pro vývojáře.

Textový editor Neovim byl vydán ve verzi 0.10 (𝕏). Přehled novinek v příspěvku na blogu a v poznámkách k vydání.

Byla vydána nová verze 6.3 živé linuxové distribuce Tails (The Amnesic Incognito Live System), jež klade důraz na ochranu soukromí uživatelů a anonymitu. Přehled změn v příslušném seznamu. Tor Browser byl povýšen na verzi 13.0.15.

Dnes ve 12:00 byla spuštěna první aukce domén .CZ. Zatím největší zájem je o dro.cz, kachnicka.cz, octavie.cz, uvycepu.cz a vnady.cz [𝕏].

JackTrip byl vydán ve verzi 2.3.0. Jedná se o multiplatformní open source software umožňující hudebníkům z různých částí světa společné hraní. JackTrip lze instalovat také z Flathubu.

Patnáctý ročník ne-konference jOpenSpace se koná 4. – 6. října 2024 v Hotelu Antoň v Telči. Pro účast je potřeba vyplnit registrační formulář. Ne-konference neznamená, že se organizátorům nechce připravovat program, ale naopak dává prostor všem pozvaným, aby si program sami složili z toho nejzajímavějšího, čím se v poslední době zabývají nebo co je oslovilo. Obsah, který vytváří všichni účastníci, se skládá z desetiminutových

… více »Program pro generování 3D lidských postav MakeHuman (Wikipedie, GitHub) byl vydán ve verzi 1.3.0. Hlavní novinkou je výběr tvaru těla (body shapes).

V minulém díle jsme si pověděli něco obecně o firewallech. Dnes se podrobněji zaměříme na zřejmě nejčastěji využívanou část a to na paketové filtry.

Paketový filtr je software, který zkoumá hlavičky paketů a podle nastavených pravidel rozhoduje, jestli je pustí dál nebo zahodí (nebo třeba rozhodne, zda bude paket routován, zda informace o něm bude zapsána do systémového logu, atd.). Filtrování probíhá na úrovni síťové vrstvy.

Firewall v Linuxu 2.4 se jmenuje NETFILTER (mimo jiné je to první "oficiální" stavový firewall v Linuxu). Je přímo součástí jádra (může být i jako modul). Pokud používáte originální jádro z vaší distribuce, tak zřejmě nebude třeba cokoliv měnit. V případě, že si jádro kompilujete sami, tak je potřeba zahrnout minimálně tohle:

Konfigurační utilita pro NETFILTER se jmenuje IPTABLES a měla by být součástí všech běžných distribucí, pokud ne tak si ji můžete stáhnout např. zde.

První generace paketového filtru se v Linuxu objevila v roce 1994, když Alan Cox portoval ipfw z BSD do jádra řady 1.1. Později se v řadě 2.0 objevil nástroj ipfwadmin. V polovině roku 1998 se v jádrech 2.2 po poměrně rozsáhlých změnách objevil program ipchains. No a nakonec se v nejnovějších jádrech řady 2.4 začal používat netfilter/iptables.

Nejdříve si řekněme podle čeho se mohou paketové filtry rozhodovat o tom, co vlastně filtrovat (netýká se jen iptables):

Obecný tvar příkazu iptables:

iptables příkaz specifikace_pravidel rozšíření

Základní pojmy:

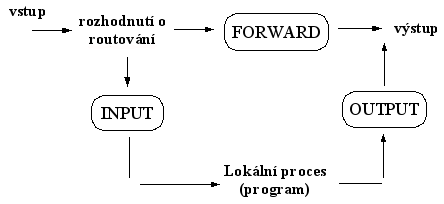

Základní ("vestavěné") chainy jsou INPUT, OUTPUT a FORWARD. Můžeme si samozřejmě vytvářet a pojmenovávat vlastní. Vestavěné, narozdíl od těch vlastních, nemůžeme smazat (můžeme vymazat pouze jejich obsah).

Další "vestavěné", které se používají při routování s NAT jsou třeba PREROUTING a POSTROUTING.

Nyní si pojďme vysvětlit, jak vlastně filtrování paketů probíhá. Pro ilustraci použijeme obrázek:

Co se tedy děje?

Jako pozn. k bodu 3 a pro zopakování si připomeňme, že forward v kernelu "zapnete" pomocí příkazu:

# echo "1" > /proc/sys/net/ipv4/ip_forward

Zde bych zmínil jeden z největších rozdílů oproti ipchains. Každý paket je porovnáván (filtrován) jen s jedním chainem, takže pokud paket patří do chainu FORWARD, je porovnán pouze s jeho pravidly. V ipchains by v tomto případě paket putoval skrz všechny chainy, což by celý skript dělalo delším, složitějším a méně přehledným.

Základní operace, které můžeme provádět s chainy:

-A (--append) přidá pravidlo na konec chainu.

# iptables -A INPUT ...

-D (--delete) smaže pravidlo z chainu, buď můžete uvést

pravidlo, které chcete vymazat, nebo číslo pozice pravidla v chainu.

# iptables -D INPUT -dport 80 -j DROP

# iptables -D INPUT 3

-P (--policy) tento příkaz nastavuje defaultní akci, která

se s paketem provede v případě, že nebude vyhovovat žádnému pravidlu.

# iptables -P INPUT DROP

-N (--new-chain) vytvoří nový chain, který si nějak

pojmenujete.

# iptables -N novy_chain

-F (--flush) pokud specifikujeme jméno chainu, pak vymaže

všechny pravidla, která jsou uvnitř, pokud ho neuvedeme, pak smaže všechny

pravidla ve všech chainech.

# iptables -F FORWARD # iptables -F

-L (--list) vypíše všechna pravidla v daném chainu.

# iptables -L INPUT

Někdy je vhodné specifikovat opak pravidla, tedy popisovat paket, který pokud pravidlu nevyhoví, tak na něj bude pravidlo aplikováno. Proto některá pravidla podporují negaci svého argumentu pomocí znaku ! (vykřičník), příklady viz. dále.

-p (--protocol) pomocí tohoto pravidla můžete specifikovat

protokol, např. TCP, UDP, ICMP nebo ALL (pro všechny protokoly), hodnota

ALL je defaultní.

# iptables -A INPUT -p TCP ...

# iptables -A INPUT -p ! ICMP ...

-s (--source) definice zdrojové adresy - může být ve formátu

jmenném i číselném, můžeme použít negaci, za IP adresou můžeme specifikovat

masku podsítě.

# iptables -A INPUT -s 192.168.2.1 ... (nebo ...

# iptables -A OUTPUT -s 192.168.1.1/24192.168.1.1/255.255.255.0 ...)

-d (--destination) opak parametru "-s", zde

určujeme cílovou adresu paketu, opět můžeme použít negaci.

# iptables -A OUTPUT -d ! 192.168.1.22 ...

-j (jump target) tento parametr slouží k nastavení "akce",

kterou s paketem chceme provést, máme následující možnosti:

Aby to nebylo pořád jen nudná teorie, můžeme si vyzkoušet jednoduchý příklad:

# iptables -A INPUT -s 127.0.0.1 -p ICMP -j DROP

Co jsme provedli? Do vstupního chainu jsme přidali pravidlo, které způsobí, že všechny pakety se zdrojovou adresou 127.0.0.1 využívající protokol ICMP, budou zahozeny. Takže pokud nyní zkusíte příkaz:

# ping 127.0.0.1

tak vám nebude fungovat (resp. on fungovat bude, ale žádného výsledku se

nedočkáte  ), což se nám nelíbí, takže pravidlo zase, třeba takto,

smažeme:

), což se nám nelíbí, takže pravidlo zase, třeba takto,

smažeme:

# iptables -D INPUT 1

Pravidla můžete zapisovat přímo na příkazový řádek (a ona budou hned

fungovat), ale po restartu se všechno ztratí. Je proto vhodné vše zapisovat

do souboru, který pak nastavíte, aby byl spustitelný a necháte jej spouštět

např. ze souboru /etc/rc.local.

V některých distribucích můžete narazit na příkazy

iptables-save a iptables-restrore, které vám

mohou pomoci s nastavováním pravidel, kdo chce nechť si přečte jejich

manuálové stránky. Mnohde jsou ještě zároveň nainstalovány starší ipchains,

které můžete klidně odinstalovat.

Firewall se většinou vytváří podle pravidla, že "co není výslovně dovoleno, je zakázáno". Lze jej samozřejmě vytvářet i opačně, tedy "co není zakázáno, je dovoleno", ale první varianta bývá většinou bezpečnější.

Pokud se budeme držet prvního pravidla, pak "firewallový skript" bychom měli začít takto:

iptables -P INPUT DROP

iptables -P FORWARD DROP

iptables -P OUTPUT DROP

Je to důležité uvést, protože defaultně jsou policy nastaveny na ACCEPT.

Tyto pakety jsou tak trošku zvláštní případ, nepřenáší data jako takové, ale používají se pro přenos diagnostických a chybových zpráv. V některých sítích jsou tyto pakety úplně blokovány (zahazovány), ale to myslím není úplně nejlepší nápad. Je dobré pouštět alespoň ty, které zajistí fungování utilit ping a traceroute, tzn.:

ICMP 3 "destination unreachable"

ICMP 0 "echo reply"

ICMP 8 "echo request"

ICMP 11 "time exceeded"

Tady se dá říci, že v běžném provozu může "méně být více". Logování všech zahozených paketů může způsobit znatelné zpomalení firewallu a docela rychle vám bude mizet místo na disku. Logování všeho je výhodné jen ze začátku než firewall odladíte, poté je můžete omezit např. takto:

# iptables -A INPUT -m limit -limit 15/h -j LOG

Ještě pro zpřehlednění (při procházení logu) můžeme přidat parametr

--log-prefix s nějakým popiskem.

Podrobnosti o analyzování logů (včetně popisu několika užitečných programů) se dozvíte v příštím díle.

Tolik tedy z dnešního dílu. Vím, že na tak malé ploše není možno paketové filtry popsat do nějakých podrobností. Pokud vás ale zaujaly, můžete pokračovat ve studiu s pomocí odkazů pod článkem.

Nástroje: Tisk bez diskuse

Tiskni

Sdílej:

![]()

![]()

![]()

![]()

![]()

![]()